Dengan laporan yang menunjukkan bahwa 90 persen organisasi terkena dampak ransomware selama dua belas bulan terakhir, kebijakan yang memastikan bahwa data terlindungi dan dapat dipulihkan telah menjadi kebutuhan, bukan pilihan.

Namun, perubahan lanskap keamanan data pada tahun-tahun berikutnya sejak metode seperti aturan pencadangan 3-2-1 pertama kali diadopsi berarti pendekatan ini mungkin tidak lagi sesuai dengan tujuan untuk mengurangi kehilangan data.

Realitas yang tidak menguntungkan adalah bahwa untuk organisasi yang diaktifkan secara digital saat ini, data telah menjadi sumber daya penting yang penting untuk menjaga agar operasi tetap berjalan. Jadi, ketika ransomware menyebabkan bisnis kehilangan akses ke datanya, operasi dapat lumpuh selama berhari-hari atau berminggu-minggu. Pada titik inilah banyak organisasi yang masih mengandalkan pendekatan 3-2-1 menemukan bahwa pemulihan mereka tidak cepat dan belum tentu terjamin.

Mari kita lihat bagaimana risiko keamanan siber seperti ransomware telah mengubah aturan main terkait perlindungan data.

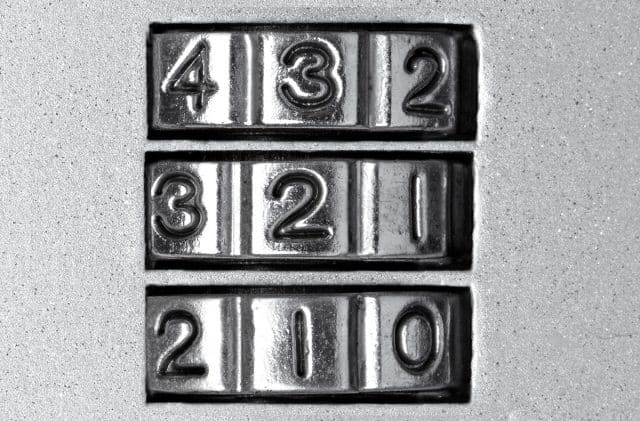

Aturan backup data 3-2-1

Pertama kali didalilkan pada tahun 2005, aturan 3-2-1 pencadangan data bertujuan untuk membantu memastikan organisasi dapat memulihkan data setelah peristiwa seperti penghapusan data yang tidak disengaja, korupsi data, kegagalan atau kehilangan perangkat fisik, dan bahkan masalah seperti banjir atau kebakaran di lokasi kantor.

Memberikan bentuk pemulihan bencana yang sederhana namun efektif, aturan 3-2-1 telah menjadi standar industri untuk perlindungan data dan pemulihan bencana. Kembali pada tahun 2005, rekomendasinya adalah memelihara satu cadangan utama dan dua salinan data (3), memastikan cadangan disimpan di dua jenis media yang berbeda (2) dan menyimpan setidaknya satu file cadangan di luar lokasi (1).

Kekuatan utama dari aturan 3-2-1 adalah bahwa hal itu dibingkai dengan konsep redundansi. Dengan menyimpan banyak salinan data di lokasi yang berbeda, organisasi akan meningkatkan ketahanannya. Jadi, jika ada sesuatu yang memengaruhi satu salinan, salinan lainnya akan tetap tersedia dengan aman di media atau lokasi penyimpanan lain.

Meskipun lingkungan TI telah berkembang secara signifikan, organisasi saat ini masih menggunakan metodologi yang hampir sama saat menerapkan strategi pencadangan data. Untuk sebagian besar, penerapan aturan 3-2-1 akan terlihat seperti ini:

Simpan 3 salinan data, termasuk semua data produksi dan dua salinan cadanganSimpan data di 2 jenis penyimpanan yang berbeda — kombinasi apa pun dari opsi lokal, cloud, dan offlinePastikan 1 salinan cadangan disimpan di lokasi di luar lokasi — seperti server awan publik

Namun, pendekatan perlindungan data lama ini tidak lagi cukup kuat untuk menghadapi tantangan dunia maya modern seperti ransomware dengan tepat.

Masalah dengan aturan 3-2-1

Strategi pencadangan tradisional berdasarkan aturan 3-2-1 menggunakan snapshot berkala untuk melindungi data. Tetapi ketika pengguna secara tidak sengaja membiarkan malware masuk ke sistem yang membahayakan seluruh jaringan, pemulihan yang hampir instan terbukti sangat menantang.

Misalnya, jika suatu organisasi mengalami serangan ransomware yang memengaruhi server filenya, ia mungkin menemukan semua snapshot point-in-time dan cadangan lokalnya juga terganggu jika disimpan di server file yang sama yang terkena.

Itu meninggalkan organisasi dengan salinan cadangan data berikutnya yang tersedia – tetapi ini diadakan dari jarak jauh dan lebih sedikit poin waktu yang tersedia dari jarak jauh yang berarti bahwa titik pemulihan dapat meninggalkan mereka dengan kesenjangan data yang signifikan. Dalam beberapa kasus ini bisa berjam-jam atau berhari-hari. Selain itu, bandwidth rendah ke situs jarak jauh membuat proses pemulihan data sangat lambat. Karena organisasi saat ini menghasilkan volume data yang signifikan setiap hari, ini mungkin membuktikan usaha besar yang dilakukan selama beberapa hari atau lebih. Selama waktu itu, produktivitas operasional menukik tajam.

Alasan mengapa ransomware sangat efektif adalah karena sering menargetkan mekanisme pemulihan seperti snapshot dan cadangan untuk mencegah pemulihan. Artinya, organisasi perlu mempertimbangkan opsi pencadangan lain — opsi yang memungkinkan mereka pulih dengan cepat dan komprehensif dalam menghadapi ancaman modern seperti ransomware.

Pemulihan Bencana sebagai Layanan (DRaaS)

Organisasi yang ingin membangun strategi 3-2-1 tradisional mereka sekarang beralih ke penyedia DRaaS yang menawarkan sumber daya infrastruktur yang dihosting, replikasi data, dan teknologi perlindungan data berkelanjutan yang mereka perlukan untuk menjaga ketahanan dan pemulihan data penting di semua lingkungan mereka — on- premis, hybrid, dan multi-cloud.

Memanfaatkan penyedia DRaaS memungkinkan mereka untuk dengan cepat memanfaatkan teknologi replikasi yang selalu aktif dan hampir sinkron yang kuat yang membuatnya cepat dan mudah untuk memulihkan data dan aplikasi dalam beberapa detik setelah serangan. Dengan kepastian tambahan bahwa mereka akan menggunakan salinan data yang belum dikompromikan oleh malware karena disimpan di lingkungan yang aman dan teruji

Jika terjadi bencana di lokasi utama, organisasi dapat segera beralih ke situs DR mereka dengan bantuan penyedia DRaaS mereka, yang melakukan semua pekerjaan berat terkait infrastruktur; misalnya, mereka mengoperasikan pusat data, selalu memperbarui perangkat keras, dan melakukan semua tugas pemecahan masalah harian yang penting. Saat sebuah organisasi perlu memanggil data yang dicadangkan, mereka juga memiliki akses ke orang-orang yang memiliki pengalaman dan fokus untuk membuat prosesnya seefektif mungkin.

Ketika datang untuk memilih penyedia DRaaS, organisasi perlu memastikan bahwa mitra yang mereka pilih menawarkan solusi non-mengganggu yang menampilkan replikasi cepat yang hampir sinkron dan cukup terukur untuk memenuhi kebutuhan yang berubah dengan cepat. Kuncinya juga adalah memastikan bahwa beban kerja dapat dipindahkan dengan lancar ke cloud dan bahwa layanan tersebut menawarkan keunggulan biaya yang jelas dibandingkan dengan mengembangkan cloud pribadi di tempat.

Memenuhi tantangan perlindungan data saat ini secara langsung sekarang bergantung pada pengembangan strategi 3-2-1 yang memberikan pemulihan bencana yang diatur sepenuhnya dengan kehilangan data minimal dan waktu henti jika terjadi serangan malware.

Kredit gambar: PicsFive/depositphotos.com

Christopher Rogers adalah Penginjil Teknologi di Zerto, sebuah perusahaan Hewlett-Packard Enterprise